上汽大众:汽车网络安全漏洞防护

当前汽车产业加速智能化转型,车辆漏洞带来的安全隐患日益凸显。随着车载软件功能日益复杂,传统依赖被动防御与管理手段的漏洞防护模式,正逐渐难以应对新型安全威胁。在此背景下,以主动设计为核心的漏洞防御体系将成为未来趋势,从源头规避风险,为车载系统安全构筑更坚实的防线。

上汽大众网络安全经理吴建建围绕网络安全重要性、法规现状及应对措施展开阐述。他指出,近年来安全漏洞呈现数量攀升、高危漏洞利用窗口期缩短、攻击行为组织化等特征,妥善解决汽车漏洞已成为行业发展的当务之急。吴建建进一步分析了漏洞的来源,并介绍了分类定级措施,强调这些是构建合理漏洞管理机制的基础前提。

吴建建 | 上汽大众网络安全经理

以下为演讲内容整理:

汽车漏洞防护的严峻性与特殊性

在汽车产业加速智能化转型的背景下,汽车产品面临的漏洞威胁日益严重。汽车漏洞与IT漏洞存在显著差异,汽车漏洞因行驶速度快,可能造成的损害或威胁远超过IT漏洞。同时,汽车漏洞的修复周期也远超过IT产品漏洞的修复周期。 传统依赖被动防御与管理手段的漏洞防护模式已难以应对新型安全威胁。

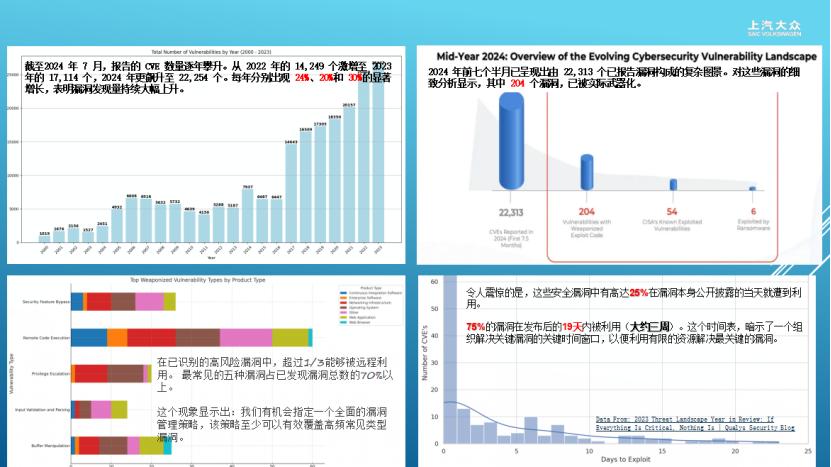

当前,汽车漏洞数量节节攀升,截止到2024年7月,已报告了22,000个漏洞,其中204个已被实际武器化。已识别的高风险漏洞中,超过1/3可以被远程利用。 这一态势要求我们必须重新审视和构建汽车漏洞防护体系。

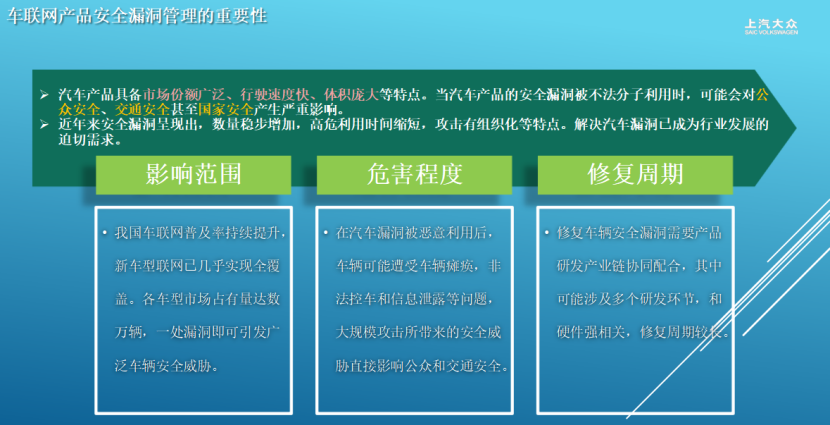

汽车产品的安全漏洞管理面临三重特殊挑战:在影响范围层面,我国新车型联网率已达100%,单车型市场保有量常达数万辆,单个漏洞即可引发大规模安全事件;在危害程度层面,漏洞利用可导致车辆失控、信息泄露等直接人身安全威胁,2024年统计显示77.3%的车辆攻击以瘫痪控制系统为目标;在修复周期层面,汽车涉及硬件与软件的深度耦合,修复需主机厂、供应商、服务商等多方协同,平均耗时比手机系统更新长3-5倍。

图源:演讲嘉宾素材

当前漏洞态势呈现爆发式增长,2024年1-7月报告漏洞22,313个,较2023年同期增长30%,其中204个已被武器化工具整合利用。更严峻的是,25%漏洞在公开披露当日即遭攻击,75%在19天内被利用,留给企业的响应窗口期极短。从漏洞类型分布看,63%源于设计错误(如安全启动机制编码缺陷),27%来自输入验证缺失(第三方组件依赖导致),仅2024年7月单日新增漏洞就超100个,漏洞管理已成为智能汽车发展的核心瓶颈。

图源:演讲嘉宾素材

漏洞溯源机制与评级体系创新

漏洞主要来源于四类路径:第三方组件漏洞(占据主导地位)、软件编码缺陷(如内存分配错误)、漏洞库新增风险(旧组件被新攻击手法突破)、业务场景变化(功能扩展产生新攻击面)。行业当前采用CVSS/OWASP等通用评级体系存在严重局限——未考虑汽车特有的纵深防御架构。例如某缓冲区溢出漏洞在IT系统中评为高危,但在具有网关隔离的汽车电子架构中实际威胁显著降低。漏洞的来源多种多样,部分来源于联合国法规的弹性要求,也有来自第三方软件来源、软件替代、软件复杂的依赖关系以及组件引入的标准三方组件提供的漏洞。此外,编码错误,如安全启动功能的实现错误,也是漏洞产生的重要原因。同时,漏洞库本身的更新,新的攻击方法导致以前安全的代码变得不安全,以及新的业务形态和市场情况变化导致的威胁,都是我们需要关注的漏洞来源。

图源:演讲嘉宾素材

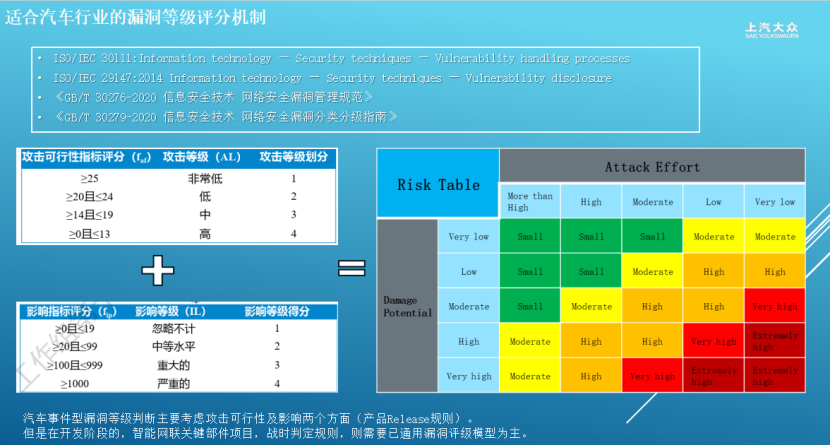

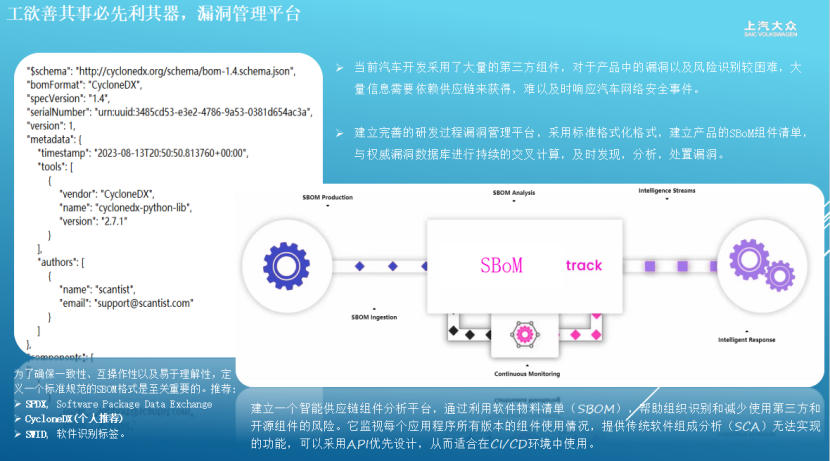

为了应对这些挑战,我们提出了建立双轨制评级机制、正向逆向协同的防护实践体系等创新措施。在漏洞评分机制上,汽车行业不能直接套用国际标准的评分机制。量产车型采用“攻击路径可行性 危害程度”二维评估(严格遵循GB/T 30279-2020标准),重点考量中央网关、防火墙部署等防护要素;研发阶段则采用增强型通用评级(融合ISO 21434与UN-R155要求)。同步构建标准化SBOM管理规范,强制使用CycloneDX格式并定制元数据字段,彻底解决传统Excel管理导致的组件识别错漏问题。

图源:演讲嘉宾素材

正向逆向协同的防护实践体系

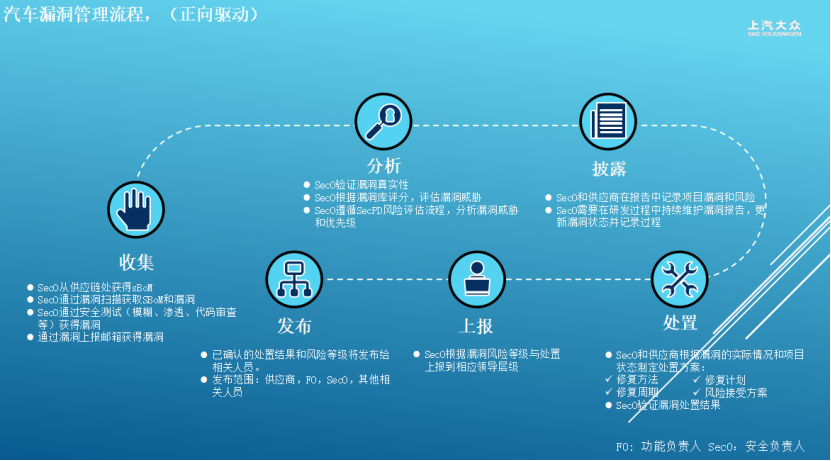

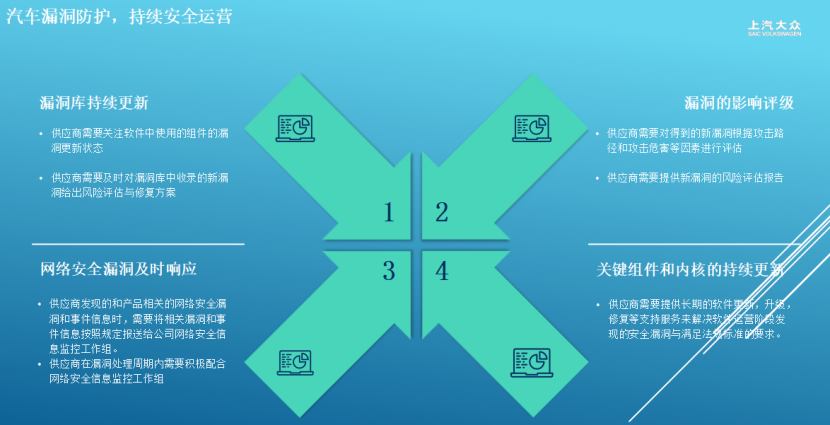

创新实施正逆向双轮驱动机制:正向端建立全链路漏洞管理平台,要求供应商提交SPDX格式SBOM清单,通过自动化工具关联CNVD/CNNVD等权威漏洞库,构建“收集-分析-处置-验证”闭环流程,关键突破在于设定19天响应红线并对武器化漏洞启动48小时应急机制;逆向端通过固件扫描技术对ECU二进制文件进行反编译识别,重点监控VIVO等高危组件。

图源:演讲嘉宾素材

该体系实现三大核心能力:动态构建组件依赖图谱(精确识别嵌套依赖漏洞)、建立汽车专属漏洞特征库(收录超15万条车规级漏洞数据)、核心组件专项监控(覆盖主流高频漏洞)。

图源:演讲嘉宾素材

从被动防御到主动免疫的演进路径

面对日均新增100个漏洞的常态,技术演进聚焦三个维度:开发源头推广内存安全语言(逐步替代C语言高危模块),强化四眼评审机制(安全设计评审提前至需求阶段);运营模式构建产业链责任共担(联合建立漏洞修复基金),开发内核热更新技术;架构层面部署车载主动防御系统,研发安全操作系统,实现漏洞虚拟化隔离。当前行业面临核心矛盾在于GB 44495-2024标准将网络安全责任聚焦主机厂,但大量漏洞实际源于供应链环节。亟需推动三项基础建设:完善车规级漏洞评分国家标准、创建安全组件公共仓库、制定白帽黑客合规激励政策,以应对2025年预计超过3万个新增漏洞的挑战。

图源:演讲嘉宾素材

未来挑战与展望

当前仍面临责任主体界定模糊、漏洞披露法律风险等挑战。建议行业共建三大基础:车规级漏洞评分规范、安全组件公共仓库、白帽黑客合规激励机制。只有构建”设计—开发—运营“全链路防护体系,才能应对2025年预计32,600个新增漏洞的严峻挑战。

(以上内容来自于上汽大众网络安全经理吴建建于2025年6月19日在2025第四届中国车联网安全大会上进行的发表的《汽车网络安全漏洞防护》主题演讲。)

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。